Le reti elettriche sono ormai sempre più interconnesse e interdipendenti con le reti ICT (Information and Communication Technology). Questa connessione è fondamentale per migliorare l’efficienza, la sicurezza e la gestione delle infrastrutture energetiche. Le reti ICT permettono il monitoraggio e il controllo in tempo reale delle reti elettriche. Sensori, dispositivi IoT (Internet of Things), sistemi SCADA (Supervisory Control and Data Acquisition) e sistemi di monitoraggio raccolgono dati sulle condizioni operative delle reti elettriche, come tensione, corrente e stato dei componenti. Questi dati vengono trasmessi attraverso le reti ICT alle centrali di controllo, dove vengono analizzati per ottimizzare la gestione delle infrastrutture e prevenire guasti.

Le reti elettriche moderne, o smart grid, utilizzano tecnologie ICT per automatizzare molte delle loro funzioni. Ad esempio, i sistemi di gestione dell’energia distribuita (DERMS) utilizzano algoritmi avanzati per bilanciare la domanda e l’offerta di energia, integrando fonti rinnovabili come solare ed eolico. Le reti ICT consentono la comunicazione tra diversi componenti della rete elettrica, facilitando la risposta automatica a variazioni nella domanda o a eventi imprevisti. Nelle smart grid, le reti ICT facilitano la comunicazione tra le utility elettriche e gli utenti finali. I contatori intelligenti (smart meter) inviano dati di consumo in tempo reale alle utility, che possono fornire feedback agli utenti, promuovere l’efficienza energetica e implementare tariffe dinamiche. Gli utenti possono monitorare il loro consumo energetico tramite app e portali web, contribuendo a una gestione più consapevole dell’energia.

Questa integrazione, essenziale per affrontare le sfide della transizione energetica e assicurare un approvvigionamento energetico affidabile e sostenibile, costituisce anche un significativo fattore di cybervulnerabilità. I cyber attacchi alle infrastrutture energetiche vanno a colpire proprio gli apparati ICT e di automazione interconnessi e integrati nelle reti elettriche. Essi possono compromettere diversi componenti delle reti elettriche e del settore della generazione di energia, provocando blackout, danni fisici agli impianti e significative perdite economiche. Un cyber attacco alle infrastrutture energetiche è un’azione malevola volta a compromettere i sistemi informatici che controllano e gestiscono la produzione, la trasmissione e la distribuzione di energia.

Esempi di attacchi alle reti includono il malware, un software dannoso progettato per infiltrarsi nei sistemi di controllo industriale (ICS) e nelle reti di tecnologia operativa (OT). Un esempio noto è il malware industroyer, utilizzato negli attacchi contro la rete elettrica ucraina nel 2016. Questo tipo di attacco può causare il malfunzionamento dei sistemi di controllo, portando a blackout e danni fisici agli impianti. Il ransomware blocca l’accesso ai dati o ai sistemi fino al pagamento di un riscatto. Gli attacchi ransomware possono paralizzare le operazioni delle utility elettriche, come avvenuto in vari incidenti recenti. Questo tipo di attacco può interrompere la fornitura di energia e causare perdite economiche significative. Il phishing è una tecnica di ingegneria sociale che prevede l’invio di e-mail fraudolente per rubare informazioni sensibili. Lo spear-phishing è una variante più mirata, dove gli attacchi sono personalizzati per colpire specifici individui o organizzazioni. Questi attacchi possono compromettere le credenziali di accesso ai sistemi di controllo delle reti elettriche.

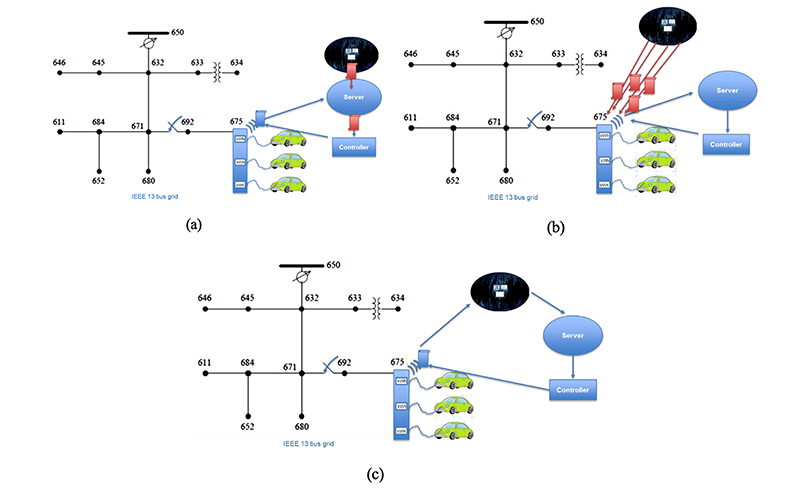

Gli attacchi Denial of Service (DoS) e Distributed Denial of Service (DDoS) mirano a sovraccaricare le risorse di un sistema fino al punto in cui non sia più in grado di rispondere a richieste legittime. Questi attacchi possono interrompere il funzionamento delle reti elettriche, impedendo la fornitura di servizi essenziali. Gli attacchi Man-in-the-Middle (MITM) si verificano quando un aggressore si interpone tra due parti che comunicano, intercettando i dati scambiati. In caso di “Falsa Data Injection Attack” un intercettatore mira non solo ad intercettare i dati, ma anche ad alterarli al fine di portare a termine il suo intervento fraudolento. Questo tipo di attacco può compromettere la sicurezza delle comunicazioni tra i componenti delle reti elettriche. I moderni sistemi energetici raccolgono enormi quantità di dati per ottimizzare la produzione e distribuzione dell’energia. Compromettere l’integrità di questi dati può portare a decisioni operative errate e alla perdita di dati sensibili.

Gli attacchi che sfruttano le vulnerabilità dei software di gestione e di automazione delle apparecchiature di reti elettriche connesse a internet possono compromettere i sistemi di controllo delle reti elettriche. Gli hacker possono utilizzare exploit per ottenere accesso non autorizzato e manipolare i sistemi. Gli attacchi alla supply chain mirano a compromettere i fornitori di servizi e componenti delle reti elettriche. Questo tipo di attacco può introdurre vulnerabilità nei sistemi attraverso software o hardware infetti.

Esempi di cyber attacchi in una rete elettrica [Elaborazione ENEA sul modello IEEE 13-node test feeder

Fonte: 978-1-53986-5541-2/18/$31.00 © 2018 European Union]: (a) Falsa Data Injection attack; (b) Man-in-the-Middle attack; (c) Denial of Service attack

A titolo di esempio, tra le possibili cause del blackout che ha colpito la Spagna il 28 aprile 2025, si sta indagando anche su un possibile cyberattacco. Questo blackout ha causato l’interruzione dell’erogazione elettrica in quasi tutto il paese, bloccando anche i servizi telefonici internet e causando disagi significativi nel traffico aereo e ferroviario. Le autorità stanno ancora cercando di determinare l’origine del blackout, ma quanto accaduto rappresenta chiaramente i danni che potrebbero essere causati ai sistemi di controllo di una rete elettrica da un attacco cibernetico.

È quindi evidente che adottare misure di sicurezza avanzate per proteggere le reti elettriche è indispensabile. Implementare firewall, sistemi di rilevamento delle intrusioni, crittografia, aggiornamenti regolari e formazione del personale sono elementi cruciali per mitigare i rischi e garantire la continuità operativa delle infrastrutture energetiche e di tutte quelle con esse interdipendenti.

ENEA (Agenzia nazionale per le nuove tecnologie, l’energia e lo sviluppo economico sostenibile) partecipa a diverse iniziative e progetti focalizzati sulla cybersicurezza. Il Progetto Integrato Cyber Security dei Sistemi Energetici, avviato nell’ambito dell’Accordo di Programma MASE-ENEA 2022- 2024 e in prosecuzione nel triennio 2025-2027, mira a fornire agli stakeholder della filiera energetica, strumenti e valutazioni per facilitare l’adozione di misure di cybersecurity nelle infrastrutture energetiche. Nel progetto, ENEA si occupa di sviluppare e sperimentare tecniche e misure di protezione a livello dei componenti ed apparati della rete elettrica, delle infrastrutture ICT, delle tecnologie di comunicazione e dei protocolli per il telecontrollo e la gestione della flessibilità in reti e micro-reti energetiche. Il laboratorio Smart Grid e Reti Energetiche (TERIN-SSI-SGRE) di ENEA è particolarmente attivo nella realizzazione di apparati di protezione elettrica e cibernetica basati su tecnologie Quantum Key Distribution (QKD) da collocare in reti e microreti in Corrente Alternata (CA) e in Corrente Continua (CC).

È bene sottolineare che le tecnologie QKD si basano sulle leggi della meccanica quantistica e sfruttano il principio di indeterminazione di Heisenberg secondo cui la conduzione di una misura su una variabile quantistica (osservabile) provoca la perturbazione del sistema in esame. L’applicazione di tale principio alla comunicazione di dati comporta il notevole vantaggio di poter rilevare la presenza di un intercettatore (eavesdropper) sul canale di comunicazione. Tale rilevazione avviene con una tempistica tale da mettere in sicurezza repentinamente gli apparati ed inibire le funzionalità di configurazione remota e comunicazione.

ENEA è anche profuso nella partecipazione ai Comitati Tecnici ed ai Tavoli di Confronto sulla cybersecurity degli enti normatori nazionali. I risultati degli studi condotti nel triennio 2022-2024 sono disponibili al link.